Peu habituée à témoigner en ligne, je tiens à partager ma récente expérience des applications 2FA (gratuites!) de sécurisation que je trouve rassurantes et très pratiques. 2FA signifie authentification à deux facteurs : par exemple votre mot de passe dans un premier temps, et un code secret aléatoire généré par une application installée sur votre smartphone personnel dans un second. Il existe d’autres méthodes (l’acception directe via une application ou un autre matériel par exemple), mais c’est de celle-ci dont je souhaite vous parler principalement. De plus en plus de services en ligne demandent de s’y soumettre, certains proposent même intelligemment une réduction sur l’abonnement si on accepte, comme Mailchimp. Malin.

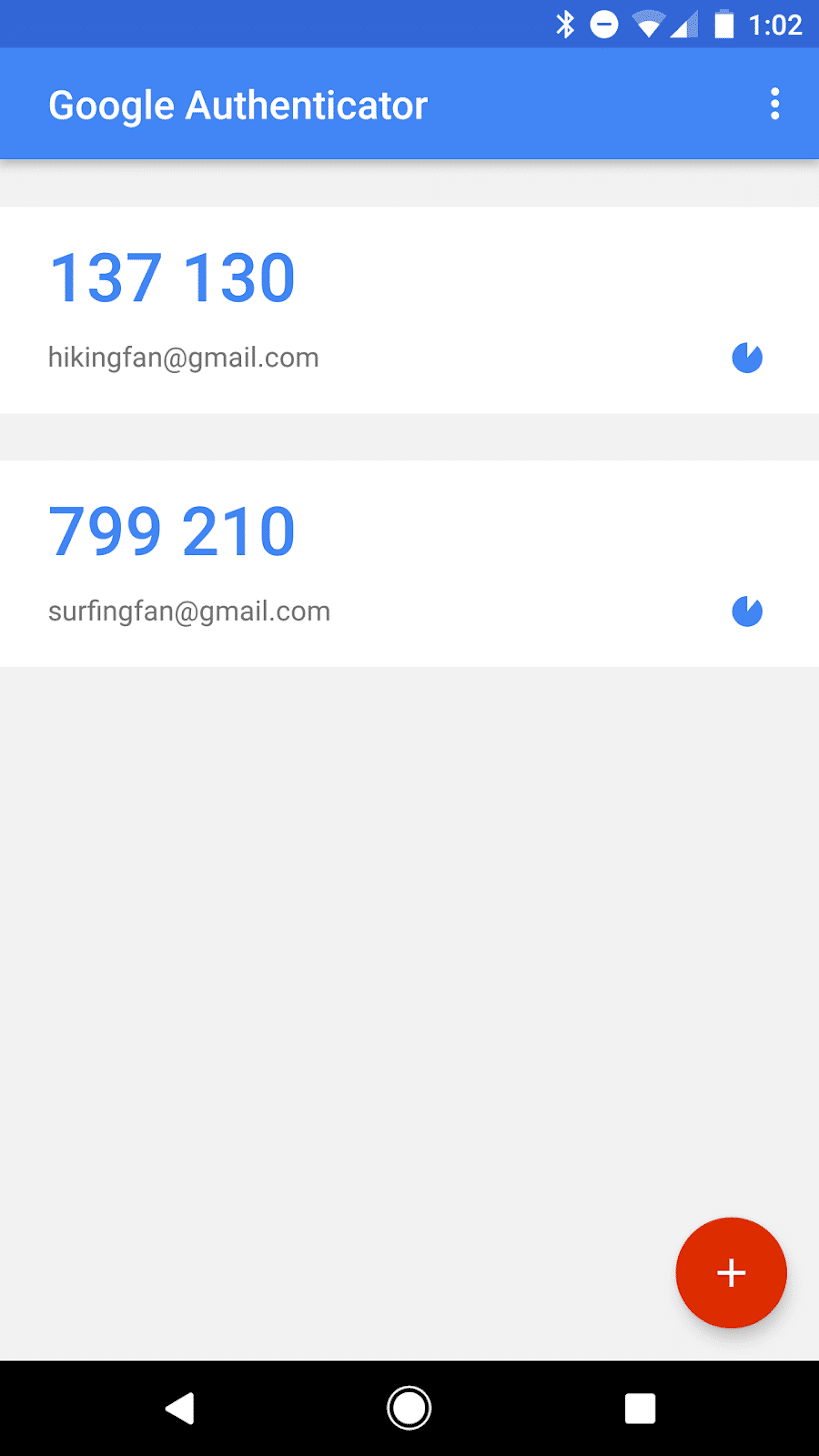

Google Authentificator

Pourquoi nous incite-t-on à utiliser l’authentification à deux facteurs ?

Tout simplement pour sécuriser notre accès et nos transactions qui n’étaient protégées que par un mot de passe. Celui-ci a été fortement malmené, d’abord par les utilisateurs eux-même qui en utilisent des insuffisamment complexes et/ou toujours les mêmes (Apple ou Dashlane peuvent en générer à votre place et les retenir). Mais même avec les meilleures précautions, celui-ci peut être « piraté » par différentes techniques comme l’hameçonnage (le fait de vous tromper par un email par exemple), la force brute, des logiciels qui surveillent ce que vous tapez ou ce qu’il se passe sur les réseaux publics que vous fréquentez, l’ingénierie sociale grâce à ce que vous postez sur les réseaux sociaux etc …

On vous propose donc d’installer sur votre smartphone (maintenant lui-même protégé par son code de sécurité et/ou la biométrie comme vos empreintes ou votre visage) une application qui, une fois associée au service web, génère des codes de façon aléatoire et limité dans le temps, qui vous permettront de vous connecter. Vous prouvez donc votre acceptation car vous connaissez votre mot de passe, et avez en votre possession un appareil (un peu comme lorsque vous êtes dans un magasin avec votre carte à puce, l’objet, et que vous tapez votre code sur le terminal). La sécurisation est de meilleure qualité qu’un simple mot de passe, ou SMS de confirmation (qui peut être intercepté ou vous avez pu changer de numéro), mais pas parfaite puisque l’on a très bien pu vous subtiliser votre smartphone (même si les constructeurs comme Apple luttent pour mener la tâche difficile aux odieux pickpockets). C’est pourquoi de nouveaux procédés voient actuellement le jour, tout en étant plus complexes à mettre en place.

Faire payer les clients pour réduire une fraude dont le coût ne leur incombe pourtant pas : @cestpasmonidee pointe le « tour de passe-passe » des banques avec l’assurance moyens de paiement ou la carte biométrique https://t.co/peYpoeaQ3E

— Vincent Mignot (@vincbanque) 22 octobre 2018

De Google Authentificator à Authy. Pourquoi pas Dashlane ?

Les connexions Gmail, Mailchimp, Dropbox, OVH, Microsoft, Amazon ou achats en ligne sont donc ainsi plus efficacement sécurisées (on aimerait que davantage de services fassent de même !). Cryptage professionnel et accessibilité hors connexion: pour une fois que le marketing se met au service des consommateurs, j’estime important de le souligner. J’ai commencé à utiliser l’application la plus connue, proposée par Google, et elle ne m’a pas quitté pendant deux ans.

Pour la petite histoire, j’ai craqué pour le dernier iPhone XS. Pressée de revendre mon précédent iPhone 7, j’ai vite transféré mes données personnelles, réinitialisation… En oubliant de synchroniser les identifiants reliés à Google Authentificator qui était vide (faut dire pour ma défense qu’avec la sauvegarde iCloud tout est rapatrié même les mots de passe du trousseau d’accès, j’ai naïvement pensé que ce serait pareil !). Appel aux hotline pour réinitialiser mes accès qui m’ont demandé mon extrait K-bis, ma carte d’identité, et ont requis de m’identifier par téléphone en me posant quelques questions. Nouvelle configuration de l’application et une collègue pas très contente pour la perte de temps. Rien de dramatique sinon un virement retardé.

Authy

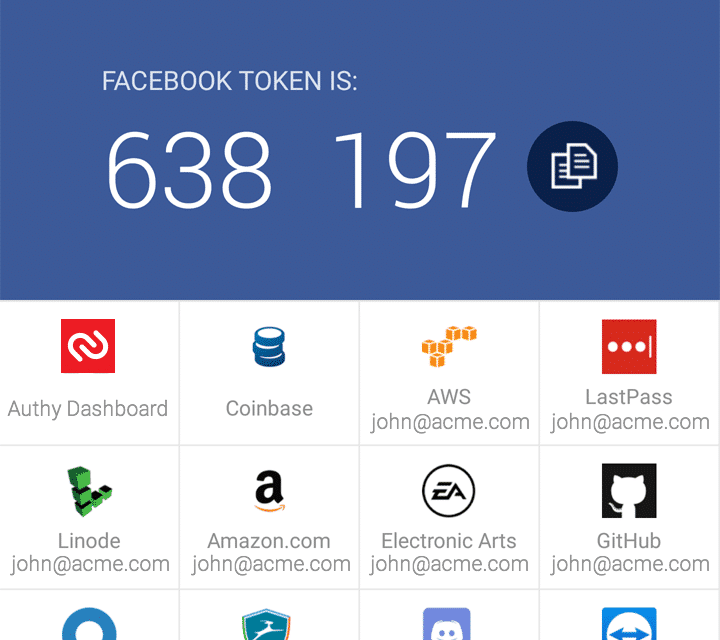

C’est dans ce contexte que j’ai découvert Authy. J’utilisais jusqu’à présent Google Authentificator pour les sites qui l’acceptaient. Ce qui pose problème en cas de perte du smartphone… Quant au transfert il est possible, mais bien compliqué pour le commun des mortels. Une technologie ne s’imposera jamais si c’est trop compliqué, et ça l’est déjà assez (si vous êtes arrivés à ce moment de l’article c’est que ça va :-))

J’ai donc fait une recherche classique, lu des commentaires sur les différents store, comparé les offres, et j’ai finalement opté pour Authy. Il fonctionne de la même façon que Google Authentificator sauf qu’il a une fonction Cloud sécurisée / cryptée qui permet de conserver sa configuration et ce sur plusieurs appareils en sa possession. Voilà qui me mettra sans doute à l’abris de la même déconvenue !

Très facile à paramétrer, il détecte son « client » quelque soit le support utilisé (smartphone, tablette, montre connectée Apple…) même sans connexion internet. Les données sont stockées dans le cloud ce qui facilite les gestions multiples, mais surtout, son fonctionnement est indépendant. Un super concept !

Authy dit posséder un serveur et une cyber-sécurité d’envergure militaire (mais comment vérifier ?). Le décryptage se fait via des « jetons » délivrés au titulaire du compte. Son expertise en fait un outil pertinent pour les professionnels et sa navigation fluide le rend accessible aux particuliers.

Elle est adaptable sur Android, iOS, Chrome, Windows, et une notification vous signifie chaque connexion de vos périphériques. Un procédé judicieux qui permet de désactiver un ordinateur portable à distance ou interrompre un transfert de bitcoins.

Cela fera l’affaire pour le moment, mais pourquoi cela n’est-il pas intégré à Dashlane ? Ce serait très intéressant.